2022.06.16 / トピックス

デジタル化やDXが加速している昨今では、企業や公的機関などの「組織」へのサイバー攻撃による被害は後を絶ちません。

こうしたセキュリティ事故の報告は、右肩あがりで増加しており、2022年4月に公開された警察庁の広報資料では

『サイバー空間における脅威は極めて深刻な情勢が続いている。※1』として、より一層の注意喚起がされています。

たとえば2010年代から猛威を振るっている、ランサムウェアによる被害は再び増加傾向にあり、

独立行政法人情報処理推進機構が発表している2022年版セキュリティ10大脅威※2の1位にランクインしています。

また、不正なメールに添付されたファイルを開くことで感染するEmotetというウィルスの攻撃も増加しており、取引先を装ったり、

公的機関とのやりとりを装ったりしてファイルを開かせようとするなどとその手口もより巧妙になってきています。

こうしたサイバー攻撃に対応するセキュリティ対策のひとつが「統合脅威管理アプライアンス(UTM|Unified Threat Management)」です。

本記事ではいまや一般的になったUTMのおさらいと、

社内ネットワークやニューノーマルな働き方で、拡張された業務環境を守る方法としてUTMを活用したこれからのセキュリティ対策のケースをご紹介します。

統合脅威管理アプライアンス UTMは、ネットワークセキュリティ対策のひとつです。

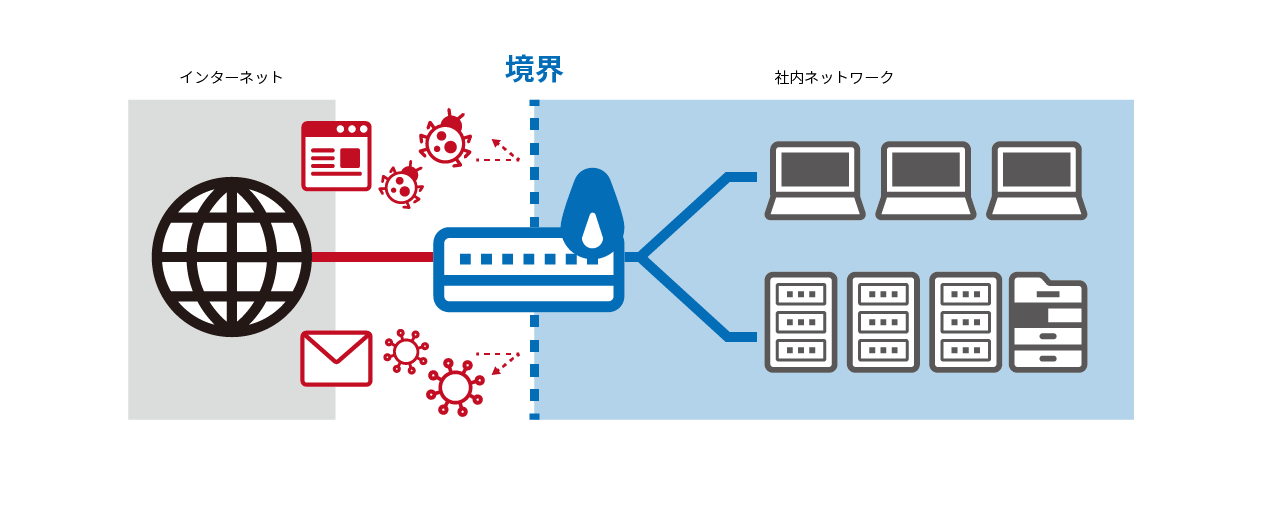

UTMは、セキュリティ対策の考え方のひとつである「境界型防御」に基づいて機能が構成されています。

境界型防御とは、普段従業員が利用しているPCやタブレット、スマートフォンなどのエンドポイント端末や、

ファイルサーバーやADサーバーなどの各種サーバーをはじめとしたさまざまな機器をひとくくりにまとめる社内ネットワークを、

ネットワークゲートウェイという通信が出入りするポイントで通信にフィルターをかけ、

外部からの不正なアクセスやサイバー攻撃を検知・ブロックするという防御方法です。

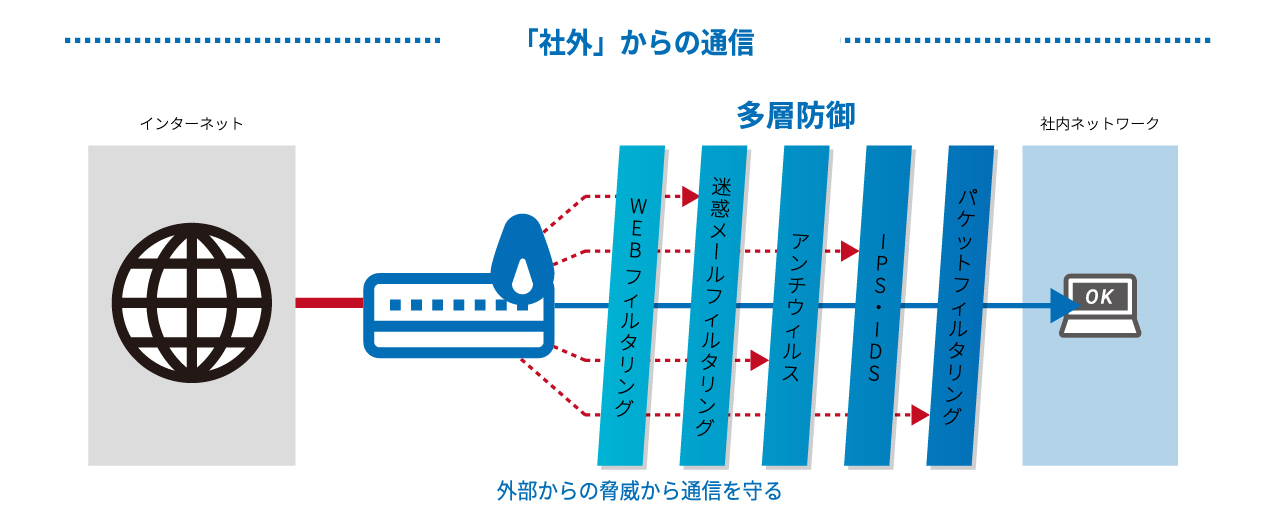

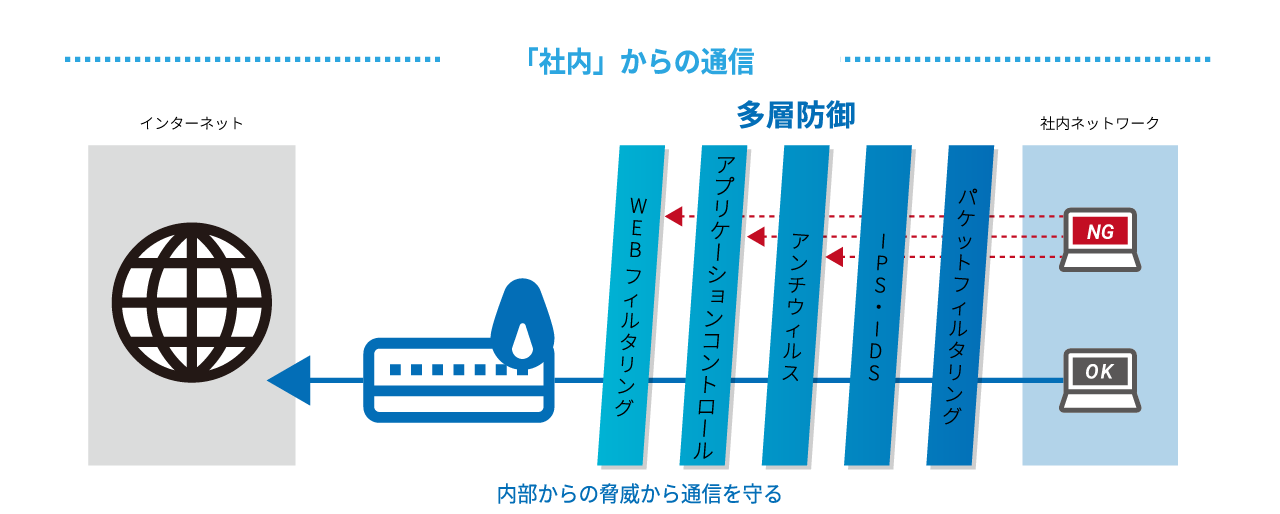

また、通信の出入り口に防御ポイントを設置して、統合的に脅威を検知・ブロックするセキュリティ機器がUTMとなり、 UTMはさまざまなサイバー攻撃を検知するために「多層防御」という観点で、複数のセキュリティ機能を有し通信全体を多方面から可視化しながら、 社内のネットワーク内へ安全な通信だけを通す状態を保つ役割をしています。

統合脅威管理アプライアンス UTMは、境界型防御と多層防御という2つのネットワークセキュリティの考え方に基づいてネットワークを安全に保っています。

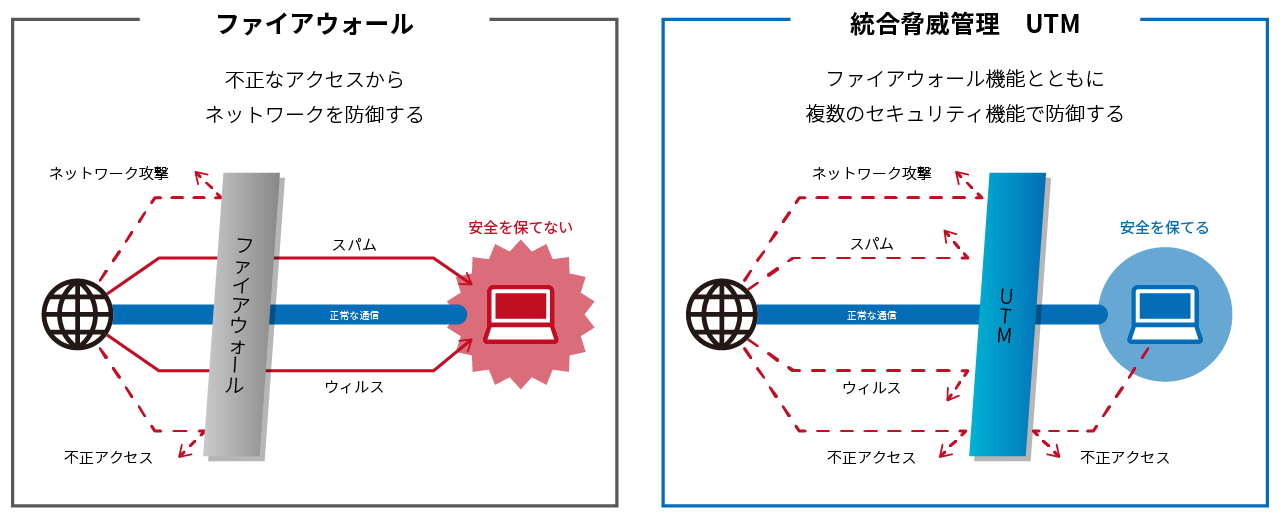

もともとはファイアウォールというセキュリティ機器からはじまり、サイバー攻撃が複雑化・巧妙化するにつれて

複数の機能を統合的に管理する需要が高まりUTMへ発展しました。

そのため、両者の違いがいまいち分からないといった方もいらっしゃるのではないでしょうか?

どちらもネットワークセキュリティ製品の1つですが、その違いは防御範囲の広さです。ファイアウォールでは外部からの不正ブロックを行いますが、

その通信の中身までは確認できません。一方でUTMだとアプリケーション層までのセキュリティ監査が出来るため、

通信の中身をより詳細に把握でき、なおかつサイバー攻撃に、複数のセキュリティ対策の中から適切な対策を講じることができます。

また、今では各セキュリティメーカーに応じて一般的なセキュリティ機能は同じものの、

管理方法やオプション機能などで各個別のセキュリティ対策に応じてカスタマイズすることも可能です。

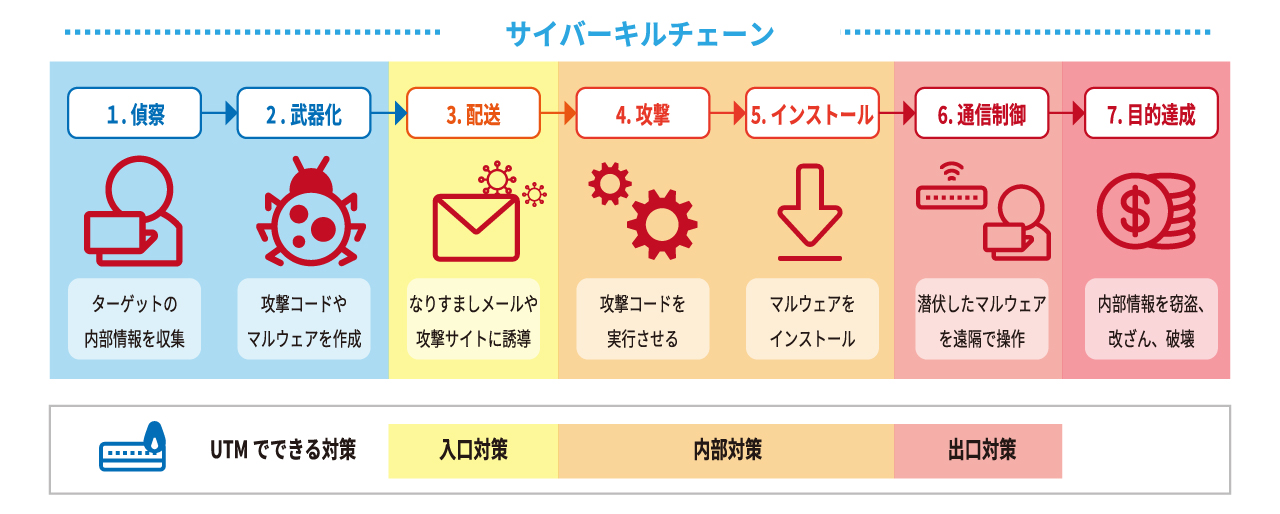

そして、UTMで多層防御することの最大のメリットは、サイバーキルチェーンといわれるサイバー攻撃者が攻撃を成立させるまでの7つの行動ステップごとに セキュリティ対策を行えることです。 UTMを利用することで、いずれかの段階で不審な行動を検知・防御し攻撃を阻止することが可能となります。

ここまででUTMは「社内ネットワークと外部ネットワークの境界で、ネットワーク内外からの通信を複数のセキュリティ機能のフィルターにかけ、

社内ネットワークを安全に保つ役割を担っている」とご紹介してきました。

これまでは境界型防御が一般的で、ネットワークの出入り口にはUTMを設置し

各PCなどのエンドポイントにはアンチウィルスソフトをいれるといったセキュリティ対策が行われていました。

しかしながら昨今の業務環境は企業のオフィスにとどまらず、

在宅勤務やリモートワークなどさまざまな場所で行われ、利用するサービスも個別の端末だけで完結せずクラウドストレージやサービスを利用しており、

単に社内ネットワークを守るというセキュリティ対策では不十分になっています。

こうした状況でこれまでの境界型防御といったセキュリティ対策を刷新して、

ゼロトラストなどに基づきセキュリティ対策を行うためには入れ替えを行うコストやそれを担うセキュリティ人材が必要になり、

企業規模や担当部署の状況によっては大きな負担になることも少なくありません。

従来のセキュリティ対策を刷新することには大きな負担やコストがかかりますが、

セキュリティ対策は常に最新・適切に保つことが重要です。セキュリティ対策にはさまざまな手法がありますが、

今回は費用的なコストや人的リソースが限られているなかでおすすめの対策ケースとして、

「ハイブリットなネットワーク環境に対応したセキュリティ対策」をご紹介します。

多くの企業では在宅勤務やリモートワークが普及しつつも、社内ネットワークが必要なくなるというケースはまだ多くはありません。

ほとんどの企業では、ニューノーマルな働き方と従来のオフィスでの業務を併用する形に落ち着きつつあるのではないでしょうか。

そうした実際の状況に合わせてこれまでの従来のUTMを用いた境界型防御を維持しつつ、

在宅勤務やリモートワークへの対応としてVPN接続やクラウドサービスの認証を強化する多要素認証ソリューションや、

アンチウィルスソフトに加えてEDR※を追加するなど、ハイブリットな環境を構築していくことが重要です。

サイバー攻撃が日々進化するように、セキュリティ対策も日々製品がアップデートされていきます。

優位性がある・優位性がないを重要とせず、いかに利便性を保ったまま自社環境の安全性を保つのか、

費用的なコストと人的なリソースを勘案しながら、常に最新かつ適切なセキュリティ対策をアップデートし維持していくことが大切です。

本記事では、より深刻化しているサイバー攻撃に対してUTMがどのような役割を担っているのかご紹介し、

従来のオフィスを中心として業務環境と在宅勤務やリモートワークなどのニューノーマルな働き方とのハイブリットな環境へどのように対応するか

ひとつのケースをご紹介しました。

弊社では、本製品の導入をはじめ、導入後の運用管理までご支援するサービスをご用意しております。製品に関してだけでなく、

事例など気になりましたら、お気軽にお問合せフォームからご連絡ください。

今回ご紹介した製品の詳細は、下記からご覧ください。

価格や機器の詳細についてご興味をお持ち頂きましたら、

下記フォームボタンからお気軽にお問合せください。

以上。